【杂谈】破解压缩包密码

在碰见压缩包时,最尴尬的事情就是不知道解压码。于是我开始思考如何破解压缩包密码。于是有以下几个不太靠谱的方法,从简到难(正好展示一下aurora学习的成果)

一、解压缩全能王、解压专家:云解密

这两个软件具有“云解密”的功能,对于一些简单的文件还是可以破解的,而对于一些复杂的文件不起作用。

二、暴力破解软件:Ziperello和ARCHPR

前者主要针对zip格式文件,后者能破解比较常见的的压缩文件。在暴力破解上,破解的速度与电脑配置、密码复杂程度相关(破解一串9位数密码花了4天)......不过推荐这两款软件的原因,是可以使用密码本。因此建议,你每次解压完文件后,把解压码都记下来整成一个文档,只要密码够多破解速度越快(原理就是一个个试、不断试错)

三、Kali linux+Frackzip

这个需要一定的门槛,需要基础的linux系统知识。而且只能破解zip文件Kali预操作

Kali是黑客常用的操作系统,预装了300多个安全测试和渗透软件;Fcrackzip是一款专门破解zip类型压缩文件密码的工具,工具小巧方便、破解速度快,能使用字典和指定字符集破解,适用于linux、mac osx 系统。首先假设你有一台安装了kali系统的虚拟机(我相信不会有人为了破解压缩包密码去学kali)

先打开终端(ctrl+alt+T或者右键打开),如果没设置过root账户,输入sudo passwd root,密码输入你预装系统时给的(注意linux输密码时密码隐藏不显示,会造成一种没输密码的错觉,实际上输了),最后设置一下新密码。提示再输一次就再输一次。然后运行su - root,输入密码,切换好root账户

Kali linux+Frackzip:暴力破解

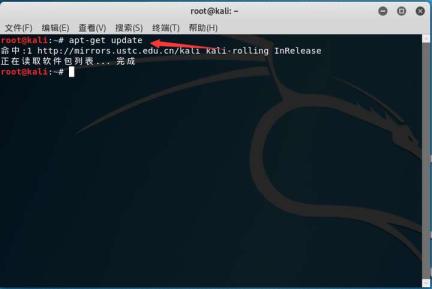

首先使用命令`apt-get update` 更新一下源 使用命令 `apt-get install fcrackzip` 安装Frackzip

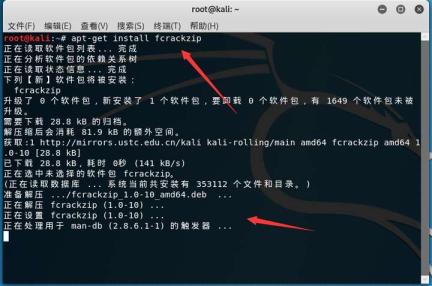

使用命令 `apt-get install fcrackzip` 安装Frackzip

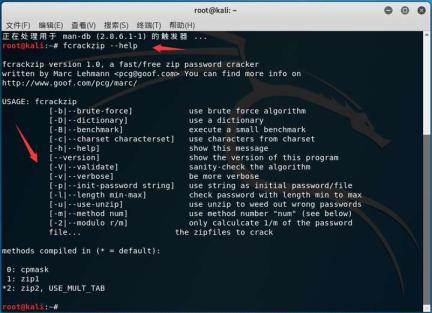

执行 `fcrackzip –help` 命令来查看这款软件的命令参数

执行 `fcrackzip –help` 命令来查看这款软件的命令参数

看到一堆英文,用我还没有考过四级的词汇翻译后,大概能看懂了。

找到你要破解的zip文件,直接扔主目录就好,我命名为2.zip,密码我自己知道是数字,所以我用这串代码:

看到一堆英文,用我还没有考过四级的词汇翻译后,大概能看懂了。

找到你要破解的zip文件,直接扔主目录就好,我命名为2.zip,密码我自己知道是数字,所以我用这串代码:

fcrackzip -b -c '1' -l 1-6 -u 2.zip

上边的那串代码语句说明

-b表示破解方式:暴力破解,-D是密码本破解,需要密码本,接下来我会讲怎么操作- -c表示密码形式,只有数字我就填1,可以根据需要来填,密码越复杂时间越长(直接上 aA1! )

a 表示小写字母[a-z]

A 表示大写字母[A-Z]

1 表示阿拉伯数字[0-9]

! 感叹号表示特殊字符[!:$%&/()=?{[]}+*~#] - 表示包含冒号之后的字符(不能为二进制的空字符),例如 a1:$% 表示 字符集包含小写字母、数字、$字符和%百分号`

-l表示密码长度,1-6就表示密码在1-6位之间;

-u是目标名称,接下来一切交给时间和你的电脑的性能处理。

Kali linux+Frackzip:使用密码本

首先我们创建一个字典,将其命名为pwd。(字典文件在百度上面有很多现成的,也可以使用kali里面的字典生成软件生成字典,我更推荐自己搜集密码制作密码本) 运行代码: fcrackzip -D -p /root/pwd -u 2.zip

-D是使用密码破解,-p是密码本路径。-u是目标文件名称,理论上只要你密码本足够强大,有这个压缩包的密码就可以破解。

密码本破解,优点是快,缺点是如果密码本里没有压缩包的密码就破解不出来。暴力破解的时间与压缩包密码强度和电脑显卡性能有关

四、Kali+John破解压缩包的密码

相比于上一个方法,不是特别难。而且适用压缩文件类型多这里依旧假设你有一台kali linux机器并且拥有了root权限(root设置看前边)

zip2john license.zip >> passwd.txt

解释一下,license.zip是你压缩包文件的名字(我不管,都给我改成英文),”zip2”表示破解的是zip文件(同理,rar压缩包用rar2)

运行代码john passwd.txt

下边是我的运行程序结果:

[root@kali-hsun test]# john passwd.txt

Warning: invalid UTF-8 seen reading passwd.txt

Using default input encoding: UTF-8

Loaded 1 password hash (ZIP, WinZip [PBKDF2-SHA1 128/128 SSE2 4x])

Will run 6 OpenMP threads

Proceeding with single, rules:Wordlist

Press ‘q’ or Ctrl-C to abort, almost any other key for status

Almost done: Processing the remaining buffered candidate passwords, if any

Warning: Only 14 candidates buffered for the current salt, minimum 24

needed for performance.

Proceeding with wordlist:/usr/share/john/password.lst, rules:Wordlist

123321 (license.zip/license/license.dat)

1g 0:00:00:01 DONE 2/3 (2019-08-13 09:57) 0.5780g/s 16544p/s 16544c/s 16544C/s 123456..Open

Use the “–show” option to display all of the cracked passwords reliably

Session completed`

密码在哪?看见突出的“123321 (license.zip/license/license.dat)”了吗?密码就是123321 在“rules:Wordlist”下边会爆出密码

五、windows+John+hashcat破解密码

已经累死不想写了…参考视频

值得提醒的是,你电脑里要预先安装好python和perl,hash值取第一串就好(这东西说实话我也不是特别明白,评论区大神多),原理上和第四种方法一样

总结

以上的几种方法,最常用的是第一种,最简单最方便。第二种用的人就比较少了,但并不麻烦。第三第四种,光是kali系统安装估计就能劝退很多人(谁会为了破解个解压码学Kali啊喂!!),第五种有些繁琐......我建议平下里可以养成收集解压码的习惯(哪个**发文件不发解压码,可恶),暴力破解花费的时间可长可短,密码本破解就比较快了。但究其根本,只要发资源的人能说清解压码是什么也不用这么麻烦了。